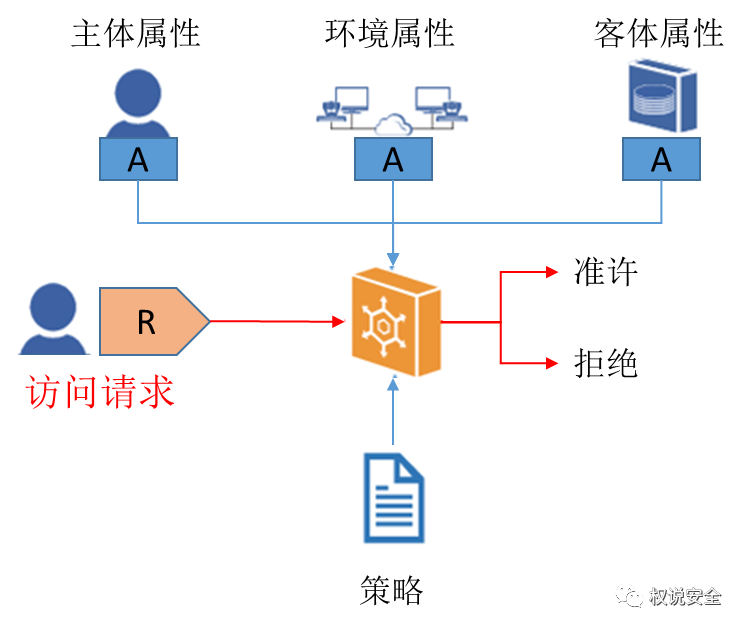

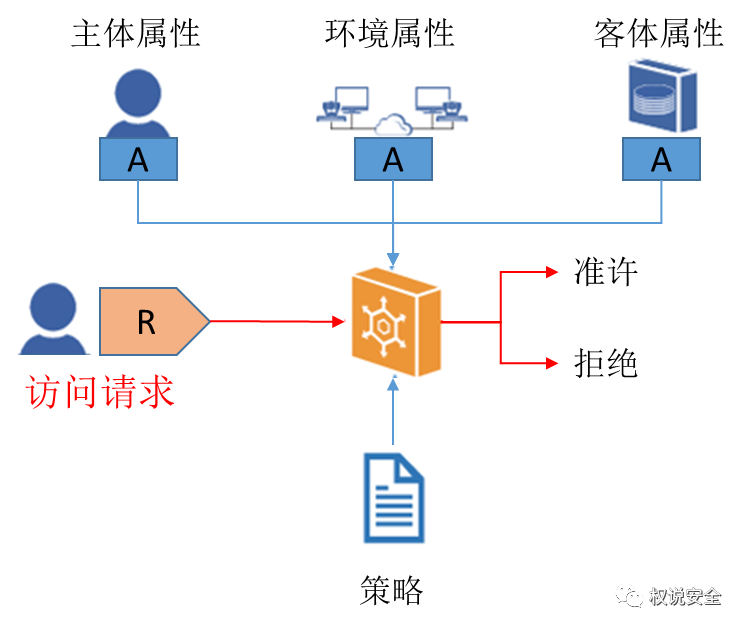

1. DAC(Discretionary Access Control) 自主访问控制 核心特点: 资源拥有者决定权限:用户对其拥有的资源(如文件)有控制权,可以授予或撤销他人的访问权限。 权限可继承/传播:被授权的用户可以继续把权限授予其他用户(这可能导致“权限扩散”)。 举例: 用户 A 拥有一个文件 file.txt,他设置权限让用户 B 也…

算法主要原理 算法流程如下: 算法步骤 AES算法是一种对称分组密码算法,采用代换-置换网络(SPN)结构,通过多轮迭代的加密过程对数据进行混淆和扩散,确保其安全性。该算法将明文分成固定长度的128位数据块(实际上分组长度也有128位、192位或256位三种选择),并支持128位、192位或256位的密钥,分别对应10轮、12轮或14轮的加密轮次。…

算法主要原理 加密公式:C = (P + K)%26 C:密文 P:原文 K:第几套加密方式 解密公式:P = (C - K)%26 C:密文 P:原文 K:第几套加密方式 如果P<0,P+26取得正序 简单来说,Vigenere密码实际上就是分组的凯撒密码。而分组的方法就是重复密钥,密钥相同的明文为同一组。每一组都可以看作是由不同的密钥所加…

本文为人工智能问答记录,内容仅供参考,可能存在错误信息。 这个服务器的名称若是攻击者伪造的,那不是照样没用吗,比如攻击者伪造成amazon.com 你提出了一个很好的问题!如果攻击者能够伪造服务器的名称(例如,将伪造的网站名称设置为 amazon.com),那么这种机制确实可能会失效。让我们深入分析一下这种情况,并解释为什么在实际应用中,…

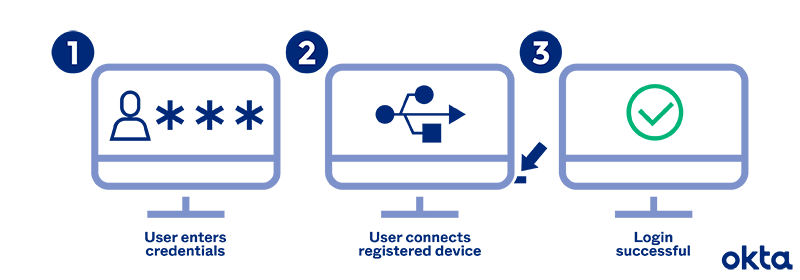

特性PIN密码长度4-6 位数字至少 8 位,包含多种字符复杂度低(仅数字)高(字母、数字、符号)存储通常存储在本地设备通常存储在远程服务器上用途快速验证(如手机解锁、ATM)高安全性场景(如银行账户)安全性较低,但通常与硬件绑定较高,但依赖服务器安全性用户体验简单快捷较复杂,可能需要密码管理器

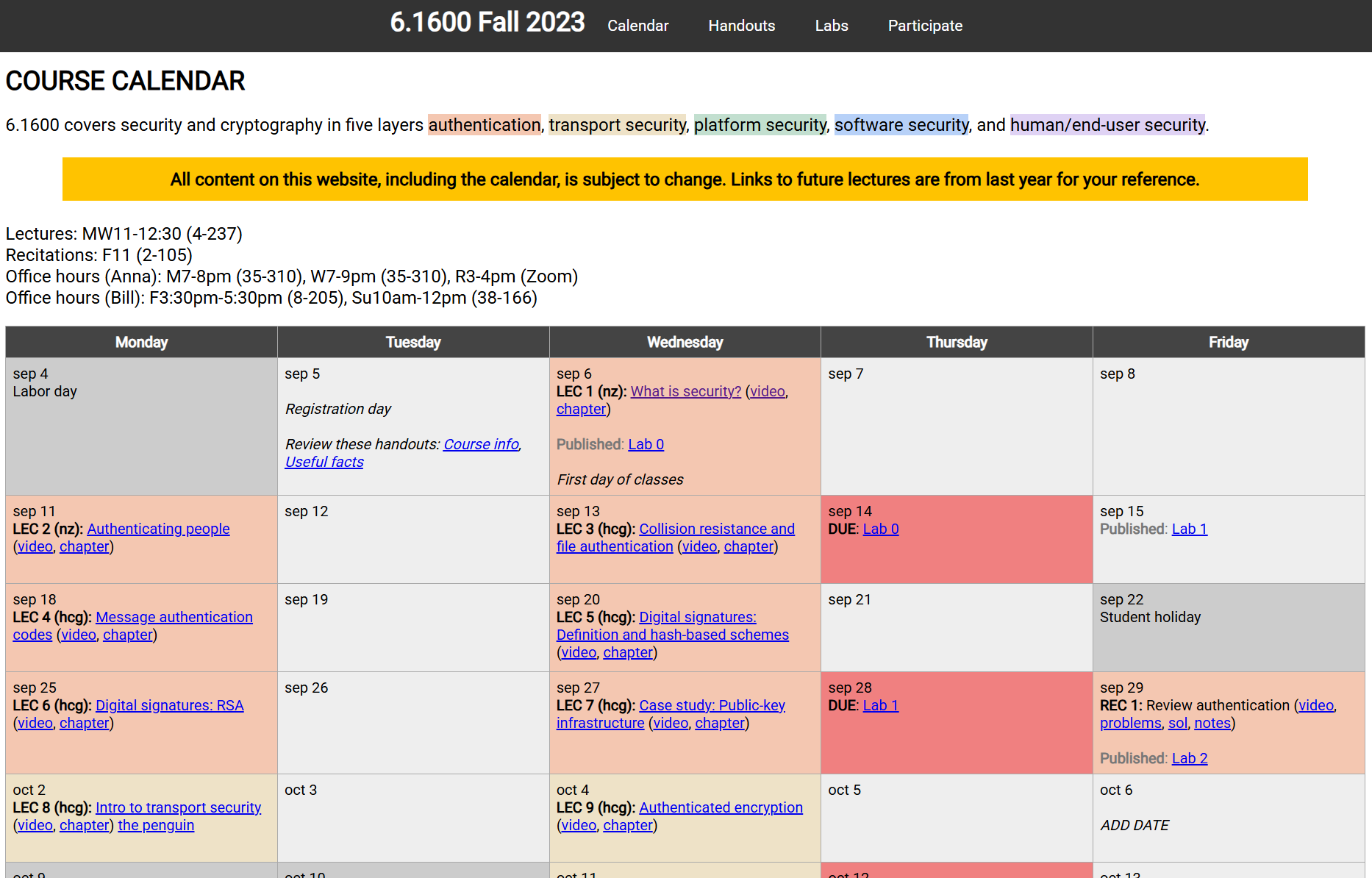

由于时间精力有限,目前只翻译部分内容。本文使用人工智能协助翻译,内容仅供参考,可能有错误或遗漏。如果你对内容或超链接有疑问,可以查看原文。参考资料地址:https://github.com/PKUFlyingPig/MIT6.1600 1 认证 通常情况下,计算机系统在处理请求之前会执行两个步骤请求: 验证: 识别发出请求的人或机器(“当事人”)。…

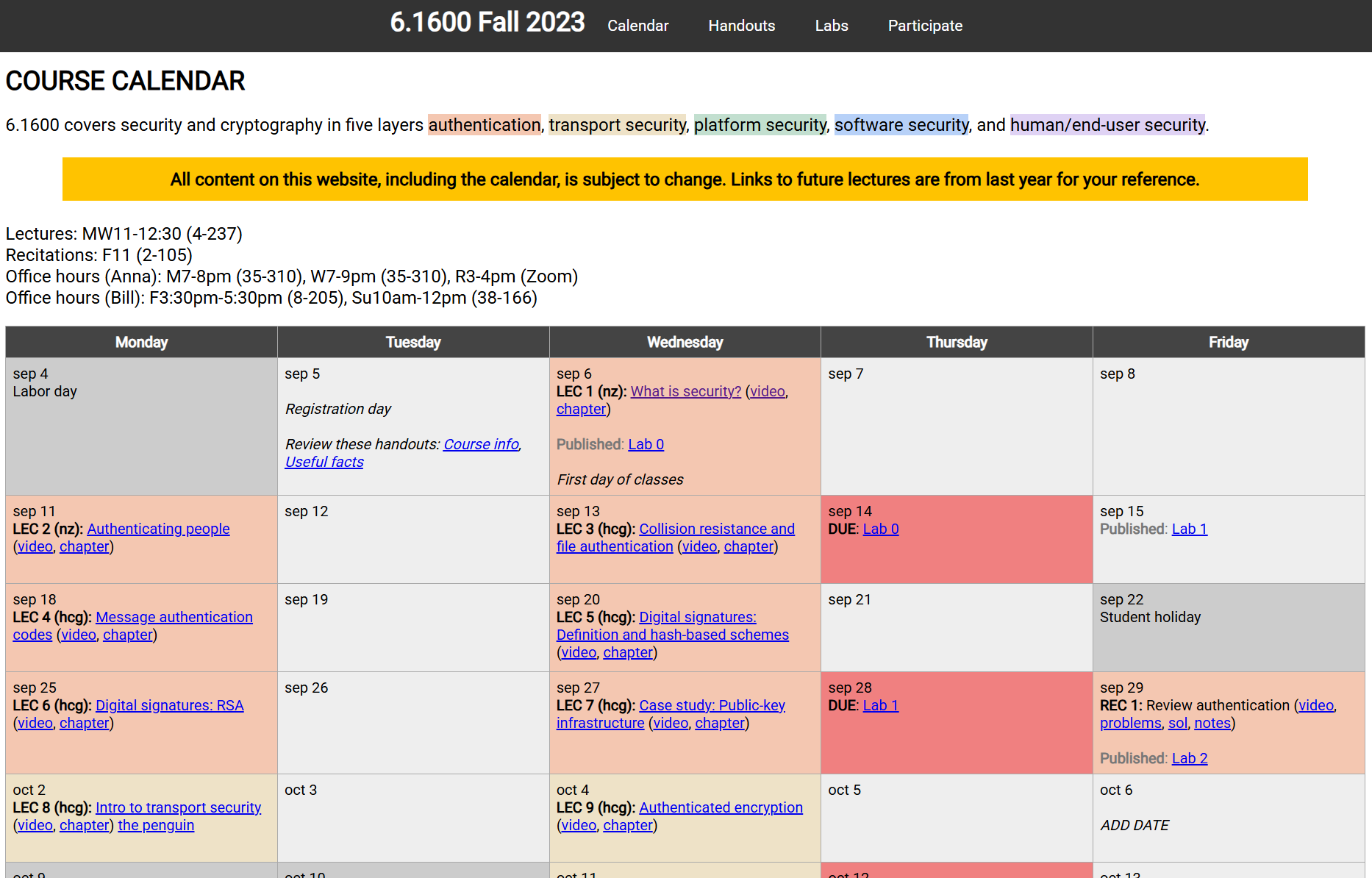

本文使用人工智能协助翻译,内容仅供参考,可能有错误或遗漏。如果你对内容或超链接有疑问,可以查看原文。参考资料地址:https://github.com/PKUFlyingPig/MIT6.1600 6.1600课程团队:Henry Corrigan-Gibbs, Yael Kalai, Ben Kettle (TA), Nickolai Zeldo…