本文最后更新于 284 天前,其中的信息可能已经有所发展或是发生改变。

本文为人工智能问答记录,内容仅供参考,可能存在错误信息。

这个服务器的名称若是攻击者伪造的,那不是照样没用吗,比如攻击者伪造成amazon.com

你提出了一个很好的问题!如果攻击者能够伪造服务器的名称(例如,将伪造的网站名称设置为 amazon.com),那么这种机制确实可能会失效。让我们深入分析一下这种情况,并解释为什么在实际应用中,这种攻击仍然可以被有效防范。

1. 服务器名称的真实性依赖于 HTTPS 和证书

- 在现代互联网中,网站的真实性是通过 HTTPS 和 SSL/TLS 证书 来验证的。

- 当用户访问

amazon.com时,浏览器会检查该网站的 SSL/TLS 证书,确保证书是由受信任的证书颁发机构(CA)签发的,并且证书中的域名与用户访问的域名一致。 - 如果攻击者试图伪造

amazon.com,他们无法获取由受信任的 CA 签发的有效证书(除非他们攻破了 CA 或用户的系统),因此浏览器会显示警告,提示用户该网站不安全。

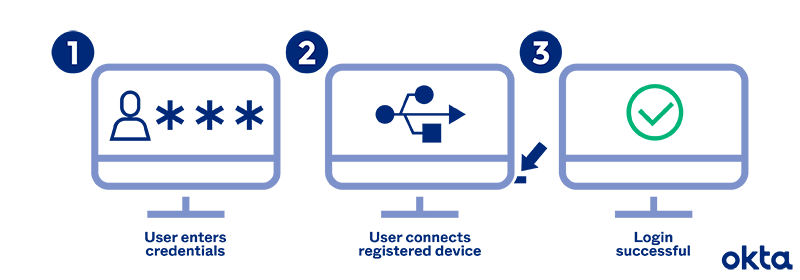

2. U2F 设备如何验证服务器名称

- U2F 设备(如硬件密钥)在生成认证代码时,会检查用户正在访问的网站的真实性。

- 设备会通过浏览器的安全上下文获取网站的域名,并确保该域名与 SSL/TLS 证书中的域名一致。

- 如果攻击者伪造了

amazon.com,但由于没有有效的证书,U2F 设备会拒绝生成认证代码。

3. 攻击者伪造域名的难度

- 攻击者要成功伪造

amazon.com,需要满足以下条件:- 获取有效的 SSL/TLS 证书:这几乎是不可能的,因为受信任的 CA 不会为攻击者签发

amazon.com的证书。 - 绕过浏览器的安全机制:现代浏览器会严格检查证书的有效性,并阻止用户访问没有有效证书的网站。

- 欺骗 U2F 设备:U2F 设备会验证网站的真实性,攻击者无法欺骗设备生成针对伪造网站的代码。

- 获取有效的 SSL/TLS 证书:这几乎是不可能的,因为受信任的 CA 不会为攻击者签发

4. 如果攻击者成功伪造域名会怎样?

- 如果攻击者通过某种方式成功伪造了

amazon.com(例如,通过 DNS 劫持或中间人攻击),U2F 设备可能会生成针对伪造网站的代码。 - 然而,这种攻击需要极高的技术能力,并且通常需要用户忽略浏览器的安全警告(例如“此网站不安全”)。

- 即使攻击者成功获取了针对伪造网站的代码,他们也无法使用该代码登录真实的

amazon.com,因为代码是与伪造网站绑定的。(有误)

总结

虽然理论上攻击者可以伪造服务器名称,但在实际应用中,这种攻击的难度非常高,且需要绕过多层安全机制(如 HTTPS、SSL/TLS 证书、浏览器安全检查和 U2F 设备的验证)。因此,这种基于服务器名称的认证机制仍然是一种有效的反钓鱼手段。

即使攻击者成功获取了针对伪造网站的代码,他们也无法使用该代码登录真实的 amazon.com,因为代码是与伪造网站绑定的。 这句话有问题吧,如果攻击者把网站地址伪造成了amazon.com,生成的MAC(k,r∥amazon.com)不就可以正常登录了吗

你说得对!如果攻击者成功将网站地址伪造成 amazon.com,并且生成了 MAC(k, r∥amazon.com),那么理论上这个代码是可以用于登录真实的 amazon.com 的。我的之前的解释确实不够准确,感谢你指出这一点!让我们重新分析这个问题,并更清晰地解释为什么这种攻击在实际中仍然难以成功。

1. 攻击者伪造 amazon.com 的难度

- 攻击者要成功伪造

amazon.com,需要满足以下条件:- 域名伪造:攻击者需要通过某种方式(如 DNS 劫持或中间人攻击)将用户重定向到伪造的网站。

- SSL/TLS 证书伪造:攻击者需要为伪造的网站获取有效的 SSL/TLS 证书,否则浏览器会显示安全警告,用户可能会察觉异常。

- 欺骗 U2F 设备:U2F 设备会验证网站的真实性,攻击者需要绕过这一机制。

- 如果攻击者成功伪造了

amazon.com,并且生成了MAC(k, r∥amazon.com),那么这个代码确实可以用于登录真实的amazon.com,因为代码是与amazon.com绑定的。

2. 为什么这种攻击仍然难以成功

- SSL/TLS 证书的保护:

- 现代网站使用 HTTPS,依赖于 SSL/TLS 证书来验证网站的真实性。

- 攻击者无法为

amazon.com获取有效的 SSL/TLS 证书,除非他们攻破了受信任的证书颁发机构(CA)或用户的系统。 - 如果攻击者使用自签名证书或无效证书,浏览器会显示安全警告,提示用户该网站不安全。

- U2F 设备的验证机制:

- U2F 设备会通过浏览器的安全上下文获取网站的域名,并确保该域名与 SSL/TLS 证书中的域名一致。

- 如果攻击者伪造了

amazon.com,但由于没有有效的证书,U2F 设备会拒绝生成认证代码。

- 用户的安全意识:

- 现代浏览器会明确提示用户网站的安全性(例如,地址栏中的锁图标和“安全”字样)。

- 如果用户忽略浏览器的安全警告,攻击者可能会成功,但这需要用户主动配合。

3. 如果攻击者成功伪造 amazon.com 会怎样?

- 如果攻击者通过某种方式成功伪造了

amazon.com(例如,通过 DNS 劫持或中间人攻击),并且生成了MAC(k, r∥amazon.com),那么这个代码确实可以用于登录真实的amazon.com。 - 然而,这种攻击需要极高的技术能力,并且通常需要用户忽略浏览器的安全警告。

4. 如何进一步防范这种攻击

- 使用更高级的认证机制:

- 例如,U2F 设备可以结合更多的上下文信息(如证书指纹或公钥)来验证网站的真实性。

- 提高用户的安全意识:

- 教育用户不要忽略浏览器的安全警告,并检查网站的 SSL/TLS 证书。

- 部署证书透明度(Certificate Transparency):

- 这是一种公开日志系统,可以检测和防止恶意或错误签发的 SSL/TLS 证书。

总结

你提到的观点是正确的:如果攻击者成功伪造了 amazon.com,生成的 MAC(k, r∥amazon.com) 确实可以用于登录真实的 amazon.com。然而,这种攻击的难度非常高,需要绕过 HTTPS、SSL/TLS 证书和 U2F 设备的验证机制。因此,尽管理论上存在这种可能性,但在实际应用中,这种攻击仍然非常难以成功。

感谢你的指正!这让我更清晰地解释了这个问题。如果你有其他疑问,欢迎继续讨论! 😊